솔직히 고백하겠습니다.

지난주 사내 보안 감사 메일을 받고 등 뒤에서 식은땀이 주룩 흘렀습니다.

"외부 사이트에 사내 데이터 반출 의심 정황 포착."

가슴이 철렁했죠.

스타트업에서 '야생형 개발자'로 구르던 시절엔 상상도 못 했던 공포입니다.

그때는 어땠냐고요?

JSON 로그가 깨져서 안 보이면, 구글에 'JSON Formatter' 검색해서 제일 위에 나오는 사이트에 접속했습니다.

그리고 고객 개인정보가 담긴 프로덕션 DB 덤프를 통째로 'Ctrl+C, Ctrl+V' 했죠.

지금 생각하면 정말 미친 짓이었습니다.

내가 붙여넣은 그 데이터가 그 사이트 서버에 저장되는지, 해커가 낚아채는지 전혀 고민하지 않았으니까요.

대기업으로 이직하고 나서야 깨달았습니다.

우리가 무심코 쓰는 '온라인 포맷터', 'Base64 디코더' 사이트들이 보안의 가장 큰 구멍이라는 것을요.

보안팀은 그걸 잡는 겁니다.

동료 주니어 개발자가 화면 공유 중에 JWT 토큰을 복호화하겠다고 정체불명의 웹사이트를 켜는 걸 보고 소스라치게 놀라 말린 적도 있습니다.

"OO님, 지금 그거 어디 서버로 전송되는지 알아요?"

그 친구도 당황하더군요.

편하니까 썼을 뿐인데, 그게 해고 사유가 될 수도 있다는 걸 몰랐던 겁니다.

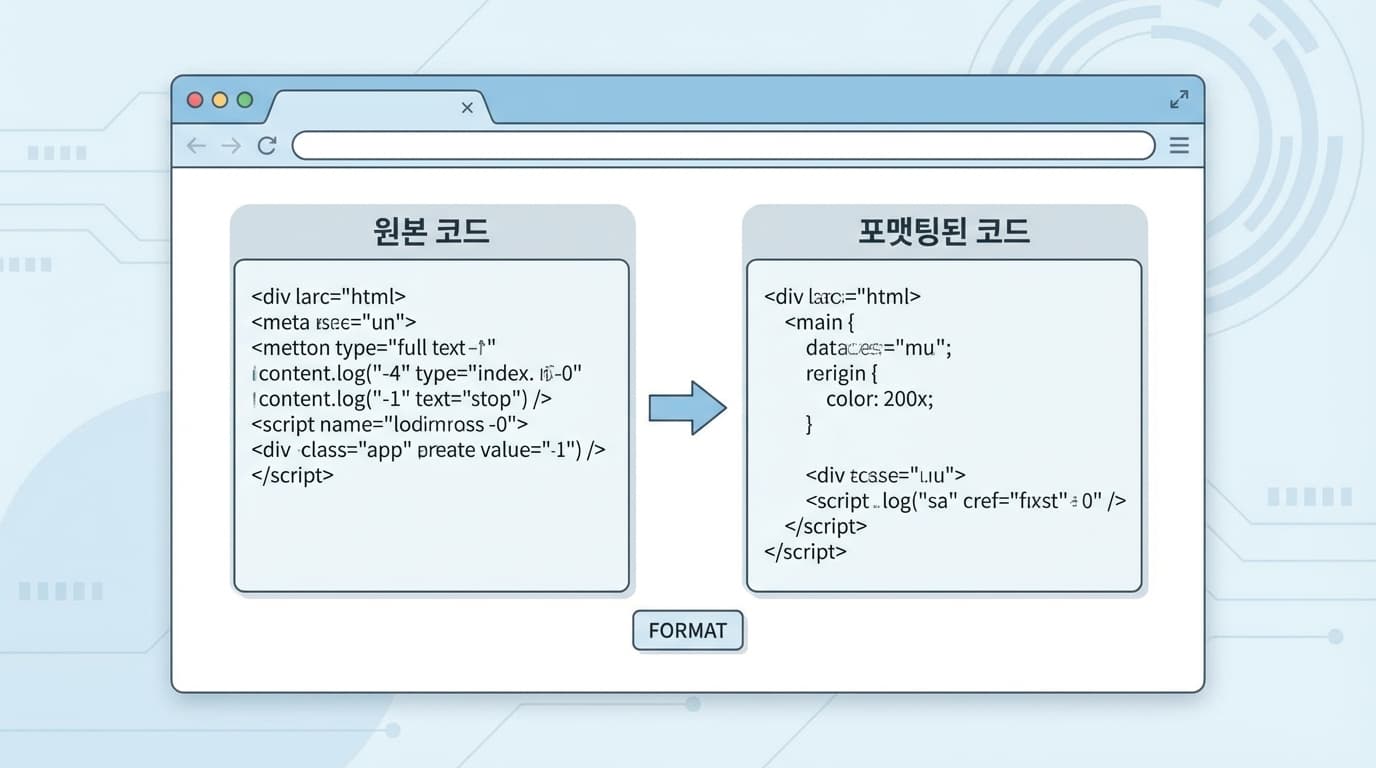

하지만 개발하다 보면 이런 도구들이 없으면 손발이 묶입니다.

Base64 인코딩, Unix Timestamp 변환, URL 디코딩, SQL 포맷팅...

하루에도 수십 번씩 필요한 이 자잘한 기능들을 위해 매번 파이썬 스크립트를 짤 수도 없는 노릇이죠.

그래서 제가 팀원들에게만 몰래 공유하는 링크가 하나 있습니다.

Prism.Tools라는 곳입니다.

이 도구의 핵심은 기능이 많다는 게 아닙니다.

메인 화면에 박힌 이 문구 하나 때문에 씁니다.

"Data never leaves your browser." (데이터는 브라우저를 떠나지 않습니다)

서버로 전송되지 않습니다.

네트워크 탭을 열어 확인해 봐도 외부 통신이 없습니다.

모든 연산이 여러분의 로컬 브라우저 안에서, 순수 자바스크립트로만 처리됩니다.

보안 감사팀이 트래픽을 뜯어봐도 데이터 유출 흔적이 남지 않는다는 뜻입니다.

기능도 꽤 알찹니다.

백엔드 개발자가 숨 쉬듯이 쓰는 38가지 도구가 한곳에 모여 있습니다.

Formatters & Parsers부터 해시 생성 같은 Security 도구까지.

UI도 군더더기 없이 깔끔해서 업무용 모니터에 띄워놔도 눈이 피로하지 않습니다.

심입어 오픈소스로 GitHub Pages에서 호스팅 되니, 의심스러우면 코드를 직접 까볼 수도 있습니다.

이제 막 개발을 시작했거나, 저처럼 작은 조직에서 큰 조직으로 넘어오신 분들께 당부드립니다.

편리함에 속아 보안을 타협하지 마세요.

우리가 다루는 데이터는 회사의 자산이고, 결국 우리의 신용입니다.

무심코 검색해서 들어간 사이트가 내 커리어의 발목을 잡을 수 있습니다.

안전한 도구를 쓰는 것.

그 사소한 습관 하나가 '아마추어'와 '프로'를 가르는 기준이 됩니다.

오늘부터 즐겨찾기를 바꾸세요.

보안팀에게 불려 가서 경위서 쓰기 전에 말입니다.